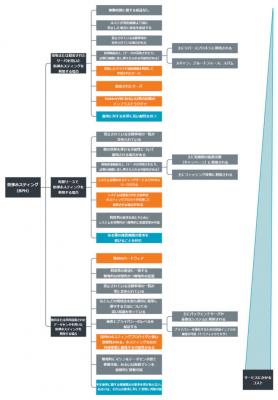

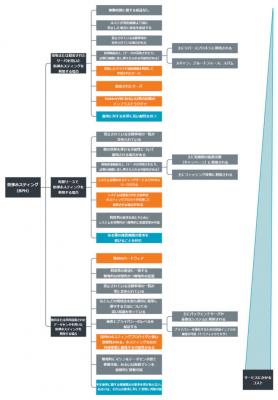

前回記事ではアンダーグラウンドマーケットで取引されるインフラについて説明しました。それらのインフラの中でも、防弾ホスティング(BPH)サービスは、長きにわたりサイバー犯罪インフラを保護する重要な要素としてサイバー犯罪者に利用されています。これらのサービスは、サイバー犯罪者の不正活動をどのように保護しているのでしょうか。また、サイバー犯罪者はどのように防弾ホスティングサービスを利用してビジネスを継続...

関連キーワード

関連記事

前回記事ではアンダーグラウンドマーケットで取引されるインフラについて説明しました。それらのインフラの中でも、防弾ホスティング(BPH)サービスは、長きにわたりサイバー犯罪インフラを保護する重要な要素としてサイバー犯罪者に利用されています。これらのサービスは、サイバー犯罪者の不正活動をどのように保護しているのでしょうか。また、サイバー犯罪者はどのように防弾ホスティングサービスを利用してビジネスを継続...

関連キーワード

関連記事

はてブのコメント(最新5件)

loading...